Vorhersagen sind schwierig, besonders wenn sie die Zukunft betreffen.

Duftlackprodukte wie Flyer, Karten und Co

Haben Sie den richtigen Riecher – mit unseren Duftlackprodukten:

- duftende Einladungen, Postkarten, Flyer, Visitenkarten und Weihnachtskarten

- Duftstoffe werden durch Reiben an der Oberfläche freigesetzt

- in zahlreichen angenehmen und ausgefallenen Duftrichtungen

- für viele Branchen optimal geeignet.

Wir bietet Ihnen zahlreiche Produkte mit dem gewissen Etwas:

Die Duftlackprodukte überzeugen nicht nur mit der gewohnt exzellenten Qualität, sondern sprechen mit einem angenehmen Duft einen weiteren Sinn an. Wir halten für Sie diverse duftende Artikel aus dem Papeteriebereich bereit. Neben

Einladungskarten, Flyern und Postkarten bieten wir Ihnen ferner wohlriechende Weihnachtskarten sowie Visitenkarten an. Der Duftlack wird im hochwertigen Siebdruck vollflächig auf die Außenseite Ihres Druckerzeugnisses aufgetragen. Die mikroverkapselten Aroma- und Duftstoffe werden dann durch Reiben an der Oberfläche freigesetzt. Bei jedem dieser fantastischen Produkte können Sie zwischen zahlreichen unterschiedlichen Duftnoten wählen: Von Blumen und Hölzern über Gewürze sowie Lebensmittel bis hin zu fruchtigen oder außergewöhnlichen Duftrichtungen finden Sie bei uns alles, was das Herz beziehungsweise die Nase begehrt. Ob Lavendel, Rosen, Kiefer, Birke, Zimt, Thymian, Kaffee, Pizza, Zitrone, Apfel, Leder, Sonnenmilch oder eine andere duftende Sorte – bei uns können Sie Ihre Waren nicht nur individuell bedrucken lassen, sondern ihr auch eine ganz eigene Note geben.

Aloe, Flieder, Freesie, Frühlingswiese, Gardenie, GeissblattHeublume, Holunder, Hyazinde, Iris, Jasmin, Lavendel, Lilie, Lindenblüte, Lotus, Lupine, Magnolie, Maiglöckchen, Mohnblüte, Narzisse, Nelke, Oleander, Orchidee, Petunie, Phlox, Rapsblüte, Rose, Sonnenblume, Veilchen

Ananas, Apfel, Aprikose, Banane, Bergamotte , Brombeere, Cranberry, Erdbeere, Fenchel, Grapefruit, Guave, Haselnuss, Heidelbeere, Himbeere, Johannisbeere, Kirsche, Kiwi, Kohlrabi, Kokos, Kumquats, Limette, Mandarine, Mandel, Mango, Maracuja, Melone, Orange, Papaya, Pflaume, Pfirsich, Physalis, Preiselbeere, Quitte, Sellerie, Tomate, Waldbeere, Walnuss, Weintraube, Zitrone

Anis, Bohnenkraut, Curry, Dill, Eukalyptus, Ingwer, Johanniskraut, Kamille, Kardamom, Koriander, Koriander, Kreuzkümmel, Kümmel, Liebstöckel, Lorbeer, Majoran, Menthol, Muskatnuss, Nelke, Oregano, Petersilie, Pfeffer, Pfefferminze, Rosmarin, Safran, Salbei, Sesam, Thymian, Vanille, Wacholder, Zimt, Zitronenmelisse, Zwiebel

Birke, Eichenholz, Fichte, Herbstlaub, Kaminholz, Kiefer, Kiefernadel, Kork, Sandelholz, Schwarzkiefer, Tanne, Tannennadel, Waldboden, Zeder, Zirbelkiefer, Zypresse

Advent, Amaretto, Babylotion, Benzin, Brandgeruch, Bratapfel, Brot, Cappuccino, Espresso, Fisch, Gartenerde, Gasgeruch, Geräuchertes, Glühwein, Gras, Gummi, Gummibärchen, Honig, Hustenbalsam, Kaffee, Kakao, Karamell, Käse, Kaugummi, Kaugummi, Lakritze, Lebkuchen, Leder, Meeresbrise, Moschus, Neroli, Neuwagen, Pferdestall, Pizza, Popcorn, Waldmeister, Salami, Schokolade, Schwefel, Seife, Sonnenmilch, Stollen, Tabak, Tee grün,Tee schwarz, Weihrauch, Zahnarzt

Vodafone startet im begrenzten Umfang mit 5G-Telefonaten

Streaming, Downloads, Gaming: 5G ermöglicht rasend schnelle Datenübermittlung. Seit fast vier Jahren gibt es die neueste Mobilfunk-Generation in Deutschland. Um einen Bereich machte sie bisher einen Bogen.Schonend für den Akku und schneller beim Verbindungsaufbau: Der Mobilfunkstandard 5G wird von einem kleinen Teil der Vodafone-Kunden nun auch zum Telefonieren benutzt. Als erster deutscher Netzbetreiber schaltete das Unternehmen entsprechende Technik in einem begrenzten Rahmen frei - und zwar insgesamt gut 300 Funkstandorte in Düsseldorf, Leipzig und Frankfurt, wie Vodafone am Freitag mitteilte. Die Wettbewerber Deutsche Telekom und Telefónica (O2) haben die 5G-Telefonie für ihre Kunden noch nicht gestartet.

Telefonie lief über 2G und 4G 5G-Netze gibt es seit 2019 in Deutschland, diese aber nur für die Datennutzung. Künftig ist dies bei Vodafone auch bei der Telefonie der Fall, die bisher über die Funkstandards 2G und 4G lief. Die Datennutzung ist im Internetzeitalter zwar deutlich wichtiger als die klassische Telefonie, zumal viele Gespräche inzwischen über Dienste wie WhatsApp und Signal laufen, also die Internet-Datenübermittlung Dennoch bleiben klassische Telefonate für viele Menschen wichtig. Für diesen Bereich läutet Vodafone jetzt das 5G-Zeitalter ein. Telefonate über 5G schonen den Angaben zufolge etwas den Akku, weil die Energieeffizienz im Netz höher ist. Grund ist, dass die Handyverbindung in einem Netz bleibt und nicht zwischen 2G, 4G und 5G wechselt.

Windows 10: USB-Drucker können nach dem letzten Update streiken

Über USB angeschlossene Drucker können derzeit unter Windows 10 für Probleme sorgen, Ursache sind die letzten Updates. Microsoft untersucht die Probleme und bietet auch einen Workaround, der allerdings nicht ganz simpel in der Anwendung ist.

Der Fehler steckt im Update KB5014666, das Ende Juni veröffentlicht wurde. Da die Updates für Windows 10 allerdings kumulativ sind, ist er auch im Patchday-Update KB5015807 enthalten (und nein, das ist trotzdem kein Argument, warum man keine Updates installieren sollte, denn Sicherheitsupdates sind wichtig).

Microsoft schreibt in der Dokumentation, dass via USB angeschlossene Drucker unter Umständen doppelt aufgelistet werden, wobei der zweite Eintrag den Zusatz „Kopie 1“ trägt. Als Folge davon können Applikationen, die einen Drucker mit seinem Namen ansprechen, nicht mehr drucken, aber auch „normale Druckoperationen“ können laut Microsoft betroffen sein.

Die „Kopie 1“ ist der Eintrag, der im Rahmen des Updates fälschlicherweise angelegt werden kann – genau dieser sollte aber funktionieren. Diesen Drucker als Standarddrucker auszuwählen und abzuwarten, bis Microsoft eine Lösung anbietet, kann also in vielen Fällen schon helfen.

Der Workaround, den Microsoft empfiehlt, wenn der Originaleintrag für den Drucker wieder zum Funktionieren gebracht werden soll, ist wie schon erwähnt für Laien ein bisschen kompliziert – aber keine Angst, es ist zu schaffen.

Man öffnet unter Windows 10 die PC Settings App und klickt dort auf „Geräte“ und dann auf „Drucker und Scanner“. Dann klickt man den Eintrag mit dem Zusatz „Kopie 1“ aus und klickt auf „Verwalten“. Auf der folgenden Seite klickt man auf „Druckereigenschaften“ und in dem sich öffnenden Fenster auf die Registerkarte „Anschlüsse“. Man notiert sich den verwendeten Anschluss, anschließend wiederholt man die Prozedur mit dem Originaleintrag für den Drucker und wählt im Eigenschaften-Dialog den Anschluss aus, den man sich im vorigen Schritt notiert hat. Wenn der Drucker mit seinem ursprünglichen Eintrag danach wieder einwandfrei funktioniert, kann man den doppelten Eintrag entfernen. Mit weniger Klickarbeit verbunden ist ein weiterer Ansatz: Man entfernt über die Settings App einfach beide Drucker, trennt das USB-Kabel, startet seinen Rechner neu und schließt den Drucker wieder an. Das sollte ebenfalls helfen.

Passwörter

Worauf sollten Nutzerinnen und Nutzer achten?

"Grundsätzlich sollte ein Passwort mindestens aus acht Zeichen bestehen, besser sind 12- oder sogar 16-stellige Passwörter". Aber viel wichtiger ist, dass es kompliziert ist! Ein Passwort, das lang aber leicht zu erraten ist, da beispielsweise das eigene Geburtsdatum oder der Wohnort darin vorkommen, ist wenig sicher." Besser seien Wörter, "die sich der oder die Nutzerin zwar leicht merken können, auf die andere aber sehr wahrscheinlich nicht kommen werden".

Eine Möglichkeit sei etwa auch, einen Satz zu bilden und die Anfangsbuchstaben der einzelnen Worte zu verwenden. Zahlen und Satzzeichen können hier ebenfalls mit einfließen. Ein Beispiel: Aus "Ich habe 11 Brüder und alle heißen Kurt. Was für ein komischer Zufall." könnte so etwa das Passwort "Ih11BuahK.WfekZ." werden.

Wie merke ich mir komplizierte Passwörter?

"Die wohl einfachste Möglichkeit ist, mit Hilfe eines Passwort-Managers". "Hier können starke, einzigartige Passwörter nicht nur generiert, sondern auch gespeichert werden. Wer nicht auf einen Passwort-Manager setzen möchte, kann die oben genannte Regel anwenden: Ein Passwort aus den Anfangsbuchstaben eines Satzes bilden. Dieser Satz sollte für einen persönlich prägnant sein, um leicht merkbar zu sein."

Solche Passwort-Manager kommen bei Nutzerinnen und Nutzern immer häufiger zum Einsatz. Einer Frühjahrsumfrage im Auftrag des IT-Sicherheitsunternehmens Eset zufolge, setzt aktuell rund jeder vierte deutsche User (25,5 Prozent) entsprechende Helfer ein.

Manchmal begegne uns das Bedenken, "dass bei einem möglichen Hack dann ja alle Passwörter zu wichtigen Online-Konten verloren sind". Unserer Meinung nach müsse man das Ganze "von der anderen Seite betrachten". Als Nutzerin oder Nutzer müsse man sich "nur noch ein sehr starkes Passwort merken [...]. Sichert man das noch mit einer Zwei-Faktor-Authentifizierung ab, sind die Chancen für einen Hacker sehr gering."

Was ist eine Zwei-Faktor-Authentifizierung?

"Die Zwei-Faktor-Authentifizierung ist eine der zuverlässigsten Methoden, um unbefugten Zugriff auf Konten und Netzwerke zu verhindern. Aber was ist das überhaupt? "Bei der Zwei-Faktor-Authentifizierung wird 'etwas, das man weiß' - wie ein Passwort - mit 'etwas, das man hat' - wie ein Smartphone oder ein physischer Sicherheitsschlüssel - kombiniert". User bekommen beispielsweise eine Zahlenfolge, die nur kurze Zeit gültig ist, über eine SMS oder eine zusätzliche App auf ihr Smartphone. "Nur durch die Kombination von beidem wird der Zugriff auf ein Online-Konto gewährt. Diese doppelte Sicherheitsstufe verringert die Chancen von Angreifern, auf ein fremdes Konto zuzugreifen drastisch."

"Passwort-Sicherheit ist in den Köpfen vieler Nutzer angelangt. [...] Beispielsweise die Aktivierung der Zwei-Faktor-Authentifizierung sichert die Zugangsdaten effektiv vor Langfingern. Selbst wenn diese in die falschen Hände geraten, können sie nicht missbraucht werden.

E-Bike-Akku schonend laden mit FRITZ!

Die automatisch schaltbare Steckdose FRITZ!DECT 210 hilft, den Akku Ihres E-Bikes schonend zu laden. Eine automatische Schaltung mit FRITZ!DECT 210 ermöglicht, dass der E-Bike-Akku nicht ganz voll geladen wird, und verlängert so die Lebensdauer des Akkus. Darüber hinaus können Sie mit wenigen Schritten die Stromkosten für das Aufladen einsehen und auf Wunsch sogar mit den Spritkosten für eine entsprechende Autofahrt vergleichen. Unsere drei Tipps zeigen Ihnen, wie Sie FRITZ!DECT 210 optimal für das Laden Ihres E-Bike-Akkus einsetzen.

Schonend den E-Bike-Akku laden: Automatische Schaltung einstellen

Schließen Sie den E-Bike-Akku an das Ladegerät an und schalten Sie FRITZ!DECT 210 mit der FRITZ!App Smart Home oder dem Taster FRITZ!DECT 440 ein. Der Ladevorgang beginnt.

Unterschreitet der Ladestrom eine gewisse Schwelle, schaltet FRITZ!DECT 210 ab, sodass der Ladevorgang beendet wird. Sie finden die Einstellung „Abschalten bei Standby“ unter „Smart Home“ > „Geräte“ > „FRITZ!DECT 210“ > „Automatische Schaltung“.

Um einen sinnvollen Schwellenwert für die Abschaltung festzulegen, laden Sie den Akku auf und beobachten die Ladekurve, die Sie im Verbrauchsdiagramm von FRITZ!DECT 210 sehen. Setzen Sie die automatische Abschaltung so, dass der Akku nicht ganz bis 100 Prozent geladen wird; damit schonen Sie den Akku und verlängern dessen Lebensdauer.

Bitte beachten Sie beim Laden des E-Bike-Akkus die Sicherheitshinweise des Herstellers.

In der Verbrauchsanzeige sehen Sie den Stromverbrauch des Ladevorgangs. Sofern Sie an der Steckdose keine weiteren Geräte verwenden, können Sie daher die Stromkosten für das Aufladen berechnen. Unser Tipp: Damit die Erfassung des Stromverbrauchs lückenlos erfolgt, sollte die Steckdose FRITZ!DECT 210 nicht vom Strom getrennt werden.

Phishing-Mails

Zur Zeit sind wieder Betrüger unterwegs, die es auf die Besitzer einer FritzBox abgesehen haben. Der Hersteller AVM warnt auf seiner Service-Seite vor Phishing-Mails.

Diese stellen eine FritzBox-Push-Service-E-Mail nach.

Der Inhalt der Mail ist ein Hinweis auf eine angebliche Anrufbeantworternachricht. Diese sei als Sounddatei angehängt. Tatsächlich handelt es sich dabei aber um eine Schadsoftware.

AVM warnt deshalb davor, solche Dateien oder Links, die Sie per Mail erhalten, zu öffnen. Sollten Sie den FritzBox-Push-Service nicht nutzen, können Sie eine solche Mail einfach ignorieren. Falls Sie ihn nutzen, gibt es ein paar einfache Tipps, mit denen Sie sich sich schützen können:

- Vergleichen Sie den Absender der E-Mail mit dem von Ihnen eingerichteten Absender des FRITZ!Box-Push-Services.

- Prüfen Sie, ob die in der E-Mail erwähnte Rufnummer einer in Ihrer FRITZ!Box eingerichteten eigenen Rufnummern entspricht.

- Prüfen Sie, dass der Anhang in der E-Mail die Dateiendung "wav" hat.

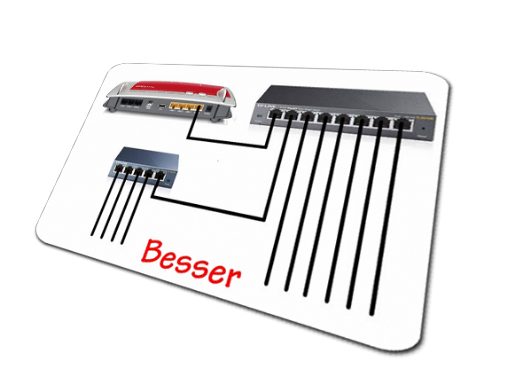

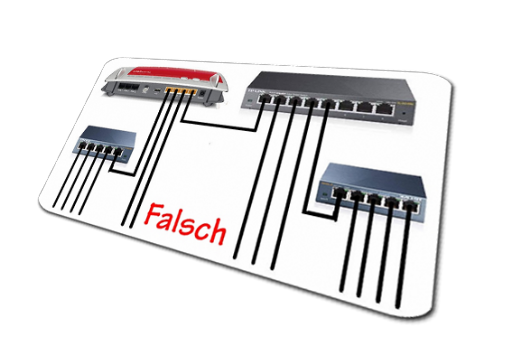

Zu viele Switches verderben den Brei

Die Empfehlung bei Ethernet-Verkabelung lautet stets sternförmig. Im besten Fall ist also der Router die zentrale Einheit und daran hängen die Endgeräte direkt oder vielleicht auch mit einem zwischengeschalteten Switch. Grundsätzlich sollte es auch kein Problem sein, an jeder der Ethernet-Buchsen der FritzBox einen Switch und damit dementsprechend mehr Geräte kabelgebunden zu betreiben.

Problematisch kann es sein, wenn mehrere Switches hintereinander betrieben werden. Unter Umständen ist es dann besser, den Router selbst nur noch als Internet-Gateway zu betreiben und statt dessen einen großen Switch mit ausreichend Anschlüssen daneben zu hängen. Zur Veranschaulichung mal ein Beispiel aus eigener Erfahrung.

Sofortige und dauerhafte Besserung brachte es in diesem Fall, auch die drei zuvor noch auf die FritzBox gelegten Ethernet-Leitungen auf den neuen Switch zu stecken (s. Grafik). Dieser arbeitet seither als zentrale Netzwerkeinheit und die FritzBox ist nur noch für den Internetverkehr sowie die Vergabe der IP-Adressen zuständig. Auch wenn es auf den ersten Blick nicht ersichtlich ist, das allgemein empfohlene Konzept der Stern-Topologie wird hier mit dem neu angeschafften Switch im Zentrum eingehalten.

Holen Sie mit Wi-Fi 6 die Zukunft in Ihr Netz

Neben Smartphones, Notebooks, TVs und Spielekonsolen sind immer mehr Haushalts- und Smart-Home-Geräte auf kabellose Verbindungen ausgelegt –

ideal für Wi-Fi 6. Durch Verringerung der Latenzzeiten und das neue Modulationsverfahren OFDMA mit QAM 1024 sorgt Wi-Fi 6 (802.11 ax) für mehr Effizienz, höhere Geschwindigkeiten und eine bessere WLAN-Abdeckung in Haus, Wohnung, Schule oder Büro.

So erkennen Sie Phishing und Trojaner

Phishing kann per E-Mail, SMS, Telefon oder mithilfe anderer Kommunikationskanäle sowie gefälschter Internetseiten oder sozialer Netzwerke erfolgen. Dabei versuchen Betrüger, Sie unter einem Vorwand beispielsweise dazu zu verleiten, eine Überweisung durchzuführen, Ihre Zugangsdaten für das Online-Banking anzugeben, Ihr TAN-Verfahren zu wechseln oder Ihre Kreditkartendaten preiszugeben. Es gibt viele Varianten – eines haben sie aber alle gemeinsam: Sie nutzen Vorwände, gefälschte Absenderadressen, Webseiten und Eingabemasken, die zum Beispiel einer Banking-Anwendung oder einer vertrauten Händlerseite täuschend ähnlich sehen.

Warum ein Backup so wichtig ist

Da auch das Backup selbst nicht vor Datenverlust gefeit ist – das heißt: Auch die Datensicherung kann schadhaft sein oder zerstört werden –, benötigt man eigentlich immer mehr als eine Kopie. Die 3-2-1-Backup-Regel gilt als wirklich sichere Backup-Strategie.

Drei Datenkopien, zwei Medien, ein externes Backup – das ist der Kern des 3-2-1-Prinzips. Geprägt wurde das Konzept, das heute als goldene Regel jeder Datensicherung.